使用Dockerfile构建镜像

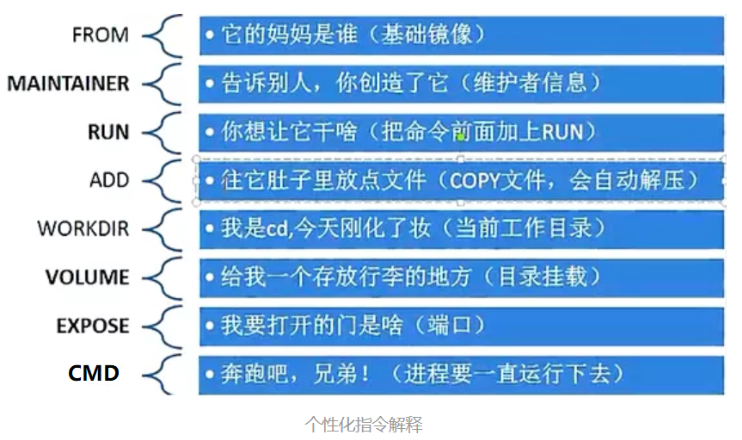

一. Dockerfile简介

Dockfile是一种被Docker程序解释的脚本,Dockerfile由一条一条的指令组成,每条指令对应Linux下面的一条命令。Docker程序将这些Dockerfile指令翻译真正的Linux命令。Dockerfile有自己书写格式和支持的命令,Docker程序解决这些命令间的依赖关系,类似于Makefile。Docker程序将读取Dockerfile,根据指令生成定制的image。相比image这种黑盒子,Dockerfile这种显而易见的脚本更容易被使用者接受,它明确的表明image是怎么产生的。有了Dockerfile,当我们需要定制自己额外的需求时,只需在Dockerfile上添加或者修改指令,重新生成image即可,省去了敲命令的麻烦。

Dockerfile由一行行命令语句组成,并且支持以# 开头的注释行。

Dockerfile的指令是忽略大小写的,建议使用大写,每一行只支持一条指令,每条指令可以携带多个参数。

Dockerfile的指令根据作用可以分为两种: 构建指令 和 设置指令 。

- 构建指令用于构建image,其指定的操作不会在运行image的容器上执行;

- 设置指令用于设置image的属性,其指定的操作将在运行image的容器中执行。

一般的,Dockerfile分为四部分:

- 基础镜像信息

- 维护者信息

- 镜像操作指令

- 启动时执行指令。

下面是一个例子:

# This dockerfile uses the ubuntu image

# VERSION 2 - EDITION 1

# Author: docker_user

# Command format: Instruction [arguments / command] ..

# Base image to use, this must be set as the first line

#第一行必须指明基于的基础镜像

FROM ubuntu

# Maintainer: docker_user<docker_user at email.com> (@docker_user)

#维护该镜像的用户信息

MAINTAINER docker_user docker_user@email.com

# Commands to update the image

#镜像操作命令

RUN echo "deb http://archive.ubuntu.com/ubuntu/ raring main universe" >>

/etc/apt/sources.list

RUN apt-get update && apt-get install -y nginx

RUN echo "\ndaemon off;" >> /etc/nginx/nginx.conf

#开启 80 端口

EXPOSE 80

# Commands when creating a new container

#启动容器时执行的命令

CMD /usr/sbin/nginx

在编写dockerfile时,有严格的格式要遵循:

- 开始必须使用FROM指令指明所基于的镜像名称;

- 说明维护者信息;

- 后面则是镜像操作指令,例如RUN指令,RUN 指令将对镜像执行跟随的命令。每运行一条RUN 指令,都会给基础镜像添加新的一层并提交;

- 最后是CMD指令,来指定运行容器时的操作命令。

二. Dockerfile指令

指令的一般格式为:

INSTRUCTION arguments

指令包括FROM 、MAINTAINER 、RUN 等。

2.1 FROM(指定基础image)

构建指令,必须指定且需要在Dockerfile其他指令的前面。后续的指令都依赖于该指令指定的image。FROM指令指定的基础image可以是官方远程仓库中的,也可以位于本地仓库。该指令有两种格式:

FROM <image>

##指定基础image为该image的最后修改的版本。

或者:

FROM <image>:<tag>

##指定基础image为该image的一个tag版本。

2.2 MAINTAINER(用来指定镜像创建者信息)

构建指令,用于将image的制作者相关的信息写入到image中。当我们对该image执行docker inspect命令时,输出中有相应的字段记录该信息。

格式:

1 MAINTAINER <name>

2.3 RUN(安装软件用)

构建指令,RUN可以运行任何被基础image支持的命令。如基础image选择了ubuntu,那么软件管理部分只能使用ubuntu的命令。该指令有两种格式:

RUN <command> (the command is run in a shell - `/bin/sh -c`)

RUN ["executable", "param1", "param2" ... ] (exec form)

- 前者将在 shell 终端中运行命令,即/bin/sh -c ;

- 后者则使用exec 执行。指定使用其它终端可以通过第二种方式实现,例如 RUN ["/bin/bash", “-c”, “echo hello”] 。

- 每条RUN指令将在当前镜像基础上执行指定命令,并提交为新的镜像。当命令较长时可以使用“\”来换行。

2.4 CMD(设置container启动时执行的操作)

设置指令,用于container启动时指定的操作。该操作可以是执行自定义脚本,也可以是执行系统命令。该指令有三种格式:

CMD ["executable","param1","param2"] ##使用exec执行,推荐方式;

CMD command param1 param2 ##在/bin/sh中执行,提供给需要交互的应用;

##当Dockerfile指定了ENTRYPOINT,那么使用下面的格式:

CMD ["param1","param2"] ##提供给ENTRYPOINT 的默认参数;

ENTRYPOINT指定的是一个可执行的脚本或者程序的路径,该指定的脚本或者程序将会param1和 param2作为参数执行。所以如果CMD指令使用上面的形式,那么Dockerfile中必须要有配套的 ENTRYPOINT。

- 指定启动容器时执行的命令,每个Dockerfile只能有一条CMD 命令。如果指定了多条命令,只有最后一条会被执行。

- 如果用户启动容器时候指定了运行的命令,则会覆盖掉CMD指定的命令。

2.5 ENTRYPOINT(设置container启动时执行的操作)

设置指令,指定容器启动时执行的命令,可以多次设置,但是只有最后一个有效。两种格式:

ENTRYPOINT ["executable", "param1", "param2"]

ENTRYPOINT command param1 param2 ## shell中执行。

- 配置容器启动后执行的命令,并且不可被docker run提供的参数覆盖。

- 每个Dockerfile 中只能有一个ENTRYPOINT,当指定多个时,只有最后一个起效。

该指令的使用分为两种情况,一种是独自使用,另一种和CMD指令配合使用。

- 当独自使用时,如果你还使用了CMD命令且CMD是一个完整的可执行的命令,那么CMD指令和ENTRYPOINT会互相覆盖只有最后一个CMD或者ENTRYPOINT有效。例如: CMD指令将不会被执行,只有ENTRYPOINT指令被执行

CMD echo “Hello, World!”

ENTRYPOINT ls -l

- 另一种用法和CMD指令配合使用来指定ENTRYPOINT的默认参数,这时CMD指令不是一个完整的可执行命令,仅仅是参数部分;ENTRYPOINT指令只能使用JSON方式指定执行命令,而不能指定参数。例如:

FROM ubuntu

CMD ["-l"]

ENTRYPOINT ["/usr/bin/ls"]

2.6 USER

设置container容器的用户,默认是root用户,格式为:

1 USER daemon

- 指定运行容器时的用户名或UID,后续的RUN 也会使用指定用户。

- 当服务不需要管理员权限时,可以通过该命令指定运行用户,并且可以在之前创建所需要的用户,

例如:

1 RUN groupadd -r postgres&&useradd -r -g postgres postgres

例如: 指定memcached的运行用户

ENTRYPOINT ["memcached"]

USER daemon

##或者使用

ENTRYPOINT ["memcached", "-u", "daemon"]

2.7 EXPOSE

指定容器需要映射到宿主机器的端口,格式为:

1 EXPOSE <port> [<port>...]

设置指令,该指令会将容器中的端口映射成宿主机器中的某个端口。当你需要访问容器的时候,可以不是用容器的IP地址而是使用宿主机器的IP地址和映射后的端口。要完成整个操作需要两个步骤:

- 首先在Dockerfile使用EXPOSE设置需要映射的容器端口;

- 然后在运行容器的时候指定-P选项,这样EXPOSE设置的端口号会被随机映射成宿主机器中的一个

端口号。也可以指定需要映射到宿主机器的哪个端口,这时要确保宿主机器上的端口号没有被使用。

- EXPOSE指令可以一次设置多个端口号,相应的运行容器的时候,可以配套的多次使用-p选项。

- 例如: 映射一个端口

EXPOSE port

##相应的运行容器使用的命令:

docker run -p port1 image

- 例如: 映射多个端口

EXPOSE port1 port2 port

# 相应的运行容器使用的命令

docker run -p port1 -p port2 -p port3 image

###还可以指定需要映射到宿主机器上的某个端口号

docker run -p host_port1:port1 -p host_port2:port2 -p

host_port3:port3 image

端口映射是docker比较重要的一个功能,原因在于我们每次运行容器的时候容器的IP地址不能指定而是在桥接网卡的地址范围内随机生成的。宿主机器的IP地址是固定的,我们可以将容器的端口的映射到宿主机器上的一个端口,免去每次访问容器中的某个服务时都要查看容器的IP的地址。对于一个运行的容器,可以使用docker port加上容器中需要映射的端口和容器的ID来查看该端口号在宿主机器上的映射端口。

2.8 ENV

用于设置环境变量,构建指令,指定一个环境变量,会被后续RUN指令使用,并在容器运行时保持。格式:

1 ENV <key> <value>

设置了后,后续的RUN命令都可以使用,container启动后,可以通过docker inspect查看这个环境变量,也可以通过在docker run –env key=value时设置或修改环境变量。假如你安装了JAVA程序,需要设置JAVA_HOME,那么可以在Dockerfile中这样写:

1 ENV JAVA_HOME /path/to/java/dirent

再例如:

RUN curl http://example.com/postgres-$PG_VERSION.tar.xz | tar -xJC

/usr/src/postgress

ENV PATH /usr/local/postgres-$PG_MAJOR/bin:$PATH

2.9 ADD

将源文件复制到container的目标文件;构建指令,所有拷贝到container中的文件和文件夹权限为0755 ,uid和gid为 0 ;源文件要与Dockerfile位于相同目录中;

- 如果源路径是个文件,且目标路径是以 / 结尾, 则docker会把目标路径当作一个目录,会把源文件拷贝到该目录下。如果目标路径不存在,则会自动创建目标路径。

- 如果源路径是个文件,且目标路径是不是以 / 结尾,则docker会把目标路径当作一个文件。

- 如果目标路径不存在,会以目标路径为名创建一个文件,内容同源文件;

- 如果目标文件是个存在的文件,会用源文件覆盖它,当然只是内容覆盖,文件名还是目标文件名。

- 如果目标文件实际是个存在的目录,则会源文件拷贝到该目录下。注意:这种情况下,最好显示的以 / 结尾,以避免混淆。

- 如果源路径是个目录,且目标路径不存在,则docker会自动以目标路径创建一个目录,把源路径目录下的文件拷贝进来。如果目标路径是个已经存在的目录,则docker会把源路径目录下的文件拷贝到该目录下。

- 如果源文件是个归档文件(压缩文件),则docker会自动帮解压

格式:

1 ADD <src> <dest>

-

该命令将复制指定的到容器中的。

-

其中可以是Dockerfile所在目录的一个相对路径;也可以是一个 URL;还可以是一个 tar 文件(自动解压为目录)

-

是container中的绝对路径

例如:

#test

FROM ubuntu

MAINTAINER hello

ADD test1.txt test1.txt

ADD test1.txt test1.txt.bak

ADD test1.txt /mydir/

ADD data1 data1

ADD data2 data2

ADD zip.tar /myzip

2.10 COPY

格式为:

1 COPY <src> <dest>

- 复制本地主机的(为Dockerfile所在目录的相对路径)到容器中的。

- 源文件/目录要与Dockerfile在相同的目录中

- COPY指令和ADD指令功能和使用方式类似。只是COPY指令不会做自动解压工作。

2.11 VOLUME

设置指令,使容器中的一个目录具有持久化存储数据的功能,该目录可以被容器本身使用,也可以共享给其他容器使用。我们知道容器使用的是AUFS,这种文件系统不能持久化数据,当容器关闭后,所有的更改都会丢失。当容器中的应用有持久化数据的需求时可以在Dockerfile中使用该指令。格式:

1 VOLUME ["<mountpoint>"]

例如:

FROM base

VOLUME ["/tmp/data"]

通过该Dockerfile生成image的容器,/tmp/data目录中的数据在容器关闭后,里面的数据还存在。例如另一个容器也有持久化数据的需求,且想使用上面容器共享的/tmp/data目录,那么可以运行下面的命令启动一个容器:

docker run -t -i -rm -volumes-from container1 image2 bash

##container1为第一个容器的ID,image2为第二个容器运行image的名字。

2.12 WORKDIR

切换目录。设置指令,可以多次切换(相当于cd命令),对RUN,CMD,ENTRYPOINT生效。为后续的RUN、CMD、ENTRYPOINT 指令配置工作目录。格式:

1 WORKDIR /path/to/workdir

例如:在/p1/p2下执行vim a.txt

WORKDIR /p

WORKDIR p

RUN vim a.txt

可以使用多个WORKDIR指令,后续命令如果参数是相对路径,则会基于之前命令指定的路径。例如:

WORKDIR /a

WORKDIR b

WORKDIR c

RUN pwd

##则最终路径为/a/b/c。

2.13 ONBUILD

在子镜像中执行,配置当所创建的镜像作为其它新创建镜像的基础镜像时,所执行的操作指令。ONBUILD 指定的命令在构建镜像时并不执行,而是在它的子镜像中执行。格式为:

ONBUILD [INSTRUCTION]

例如,Dockerfile使用如下的内容创建了镜像image-A 。

[...]

ONBUILD ADD. /app/src

ONBUILD RUN /usr/local/bin/python-build --dir /app/src

[...]

如果基于 image-A 创建新的镜像时,新的Dockerfile中使用FROM image-A 指定基础镜像时,会自动执行ONBUILD指令内容。等价于在后面添加了两条指令。

FROM image-A

#Automatically run the following

ADD. /app/src

RUN /usr/local/bin/python-build --dir /app/src

使用ONBUILD指令的镜像,推荐在标签中注明,例如ruby:1.9-onbuild。常用的Dockerfile指令:

三. dockerfile命令

编写完成Dockerfile之后,可以通过docker build 命令来构建镜像。格式为:

docker build [选项] PATH or URL

##PATH是你本地文件系统上的一个目录

##URL是一个Git仓库的位置

命令将读取指定路径下的Dockerfile,并将该路径下所有内容发送给Docker daemon,由服务端来创建镜像。因此一般建议放置Dockerfile的目录为空目录,并将Dockerfile文件放在目录上下文的根下,常用选项有:

- -f:指向文件系统中任意位置的Dockerfile

$ docker build -f /path/to/a/Dockerfile .

- -t:指定所生成镜像的标签信息

$ docker build -t shykes/myapp.

##也可以指定多个标签

$ docker build -t shykes/myapp:1.0.2 -t shykes/myapp:latest.

四. Dockerfile构建镜像案例

4.1 使用Dockerfile创建sshd镜像模板并提供HTTP访问应用

1. 创建一个sshd_dockerfile工作目录

[root@nextcloud ~]# mkdir sshd_dockerfile

[root@nextcloud ~]# cd sshd_dockerfile/

[root@nextcloud sshd_dockerfile]# touch Dockerfile run.sh

[root@nextcloud sshd_dockerfile]# ls

Dockerfile run.sh

[root@nextcloud sshd_dockerfile]#

2. 编辑run.sh脚本

[root@nextcloud sshd_dockerfile]# cat run.sh

#!/bin/sh

/usr/sbin/httpd -D DFOREGROUND

/usr/sbin/sshd -D

[root@nextcloud sshd_dockerfile]#

3. 在主机上生成ssh秘钥对,并创建authorized_keys文件

[root@nextcloud sshd_dockerfile]# ssh-keygen -t rsa

Generating public/private rsa key pair.

Enter file in which to save the key (/root/.ssh/id_rsa):

Created directory '/root/.ssh'.

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /root/.ssh/id_rsa.

Your public key has been saved in /root/.ssh/id_rsa.pub.

The key fingerprint is:

SHA256:5M40G4SMr0OnY4ZkYnjj2DII3u+COno2dFEyne7pTyE root@nextcloud

The key's randomart image is:

+---[RSA 2048]----+

|.. |

| oo+. |

| .=o o |

|. ...+ |

|+.= .oE.S |

|=Oo+.+o= = |

|=o=oB. = |

|.+++.o.. |

|=+ .oo .. |

+----[SHA256]-----+

[root@docker01 sshd_dockerfile]# cat /root/.ssh/id_rsa.pub >

/root/sshd_dockerfile/authorized_keys

[root@docker01 sshd_dockerfile]# ls

authorized_keys Dockerfile run.sh

4.2 编写Dockerfile文件,内容如下:

[root@docker01 sshd_dockerfile]# cat /root/sshd_dockerfile/Dockerfile

FROM centos:latest

MAINTAINER from ly@aliyun.com

RUN yum install -y -q httpd openssh-server sudo net-tools

RUN useradd admin

RUN echo "admin:admin" | chpasswd

RUN echo "admin ALL=(ALL) ALL" >> /etc/sudoers

RUN ssh-keygen -t dsa -f /etc/ssh/ssh_host_dsa_key

RUN ssh-keygen -t rsa -f /etc/ssh/ssh_host_rsa_key

RUN ssh-keygen -t ed25519 -f /etc/ssh/ssh_host_ed25519_key

RUN ssh-keygen -t ecdsa -f /etc/ssh/ssh_host_ecdsa_key

RUN mkdir -p /var/run/sshd

RUN mkdir -p /home/admin/.ssh

RUN sed -ri 's/#ServerName http://www.example.com:80/ServerName http://www.cloud.com/g'

/etc/httpd/conf/httpd.conf

ADD authorized_keys /home/admin/.ssh/authorized_keys

ADD run.sh /run.sh

RUN chmod 775 /run.sh

EXPOSE 22 80

CMD ["/run.sh"]

以上选项的含义解释:

FROM centos:latest ##选择一个已有的os镜像作为基础

MAINTAINER ##镜像的作者

RUN yum install -y -q httpd openssh-server sudo ##安装httpd、openssh-server、sudo和net-tools软件包

##添加测试用户admin,密码admin,并且将此用户添加到sudoers里

RUN useradd admin

RUN echo "admin:admin" | chpasswd

RUN echo "admin ALL=(ALL) ALL" >> /etc/sudoers

##下面这两句比较特殊,在centos6上必须要有,否则创建出来的容器sshd不能登录

RUN ssh-keygen -t dsa -f /etc/ssh/ssh_host_dsa_key

RUN ssh-keygen -t rsa -f /etc/ssh/ssh_host_rsa_key

##注意:centos7上下面 4 句必须要有,否则创建出来的容器sshd不能登录

RUN ssh-keygen -t dsa -f /etc/ssh/ssh_host_dsa_key

RUN ssh-keygen -t rsa -f /etc/ssh/ssh_host_rsa_key

RUN ssh-keygen -t ed25519 -f /etc/ssh/ssh_host_ed25519_key

RUN ssh-keygen -t ecdsa -f /etc/ssh/ssh_host_ecdsa_key

##将公钥信息上传到远程连接用户的宿主目录的.ssh下

ADD authorized_keys /home/admin/.ssh/authorized_keys

##启动sshd服务并且暴露 22 端口

RUN mkdir /var/run/sshd

EXPOSE 22 80

CMD ["/run.sh"] 运行脚本, 也可以写成这种方式:CMD ["/usr/sbin/sshd", "-D"]

4.3 构建镜像

在sshd_dockerfile目录下,使用docker build命令来创建镜像,注意:在最后还有一个“.”,表示使用当前目录中的Dockerfile.

[root@docker01 sshd_dockerfile]# docker build --no-cache -t "centos:httpv1"

.

Sending build context to Docker daemon 4.608kB

Step 1/18 : FROM centos:latest

---> 3fa822599e

Step 2/18 : MAINTAINER from ly@aliyun.com

---> Running in 81fc2997b1c

---> 62f633339e

Removing intermediate container 81fc2997b1c

Step 3/18 : RUN yum install -y -q httpd openssh-server sudo net-tools

---> Running in 36be7798e8b

warning: /var/cache/yum/x86_64/7/base/packages/fipscheck-lib-1.4.1-

6.el7.x86_64.rpm: Header V3 RSA/SHA256 Signature, key ID f4a80eb5: NOKEY

Public key for fipscheck-lib-1.4.1-6.el7.x86_64.rpm is not installed

Public key for apr-1.4.8-3.el7_4.1.x86_64.rpm is not installed

Importing GPG key 0xF4A80EB5:

Userid : "CentOS-7 Key (CentOS 7 Official Signing Key)

<security@centos.org>"

Fingerprint: 6341 ab27 53d7 8a78 a7c2 7bb1 24c6 a8a7 f4a8 0eb

Package : centos-release-7-4.1708.el7.centos.x86_64 (@CentOS)

From : /etc/pki/rpm-gpg/RPM-GPG-KEY-CentOS-

---> a19eec94c78c

Removing intermediate container 36be7798e8b

Step 4/18 : RUN useradd admin

---> Running in f9aef767144d

---> 82349f93583c

Removing intermediate container f9aef767144d

Step 5/18 : RUN echo "admin:admin" | chpasswd

---> Running in 601cc322b

---> 9acd52ed9d4b

Removing intermediate container 601cc322b

Step 6/18 : RUN echo "admin ALL=(ALL) ALL" >> /etc/sudoers

---> Running in e2ab15a

---> 737801478a2c

Removing intermediate container e2ab15a

Step 7/18 : RUN ssh-keygen -t dsa -f /etc/ssh/ssh_host_dsa_key

---> Running in 6a1245d1bdfb

Enter passphrase (empty for no passphrase): Enter same passphrase again:

Generating public/private dsa key pair.

Your identification has been saved in /etc/ssh/ssh_host_dsa_key.

Your public key has been saved in /etc/ssh/ssh_host_dsa_key.pub.

The key fingerprint is:

SHA256:rgTtqAjzhO/gWTpMBaW53tJ+gBsb7s158L+NiAOFETI root@6a1245d1bdfb

The key's randomart image is:

+---[DSA 1024]----+

|E.o. |

|.+o |

| o+ |

| ..o. |

| .+.. S |

|.Boo +. |

|OoB+= o. |

|o&Ooo=..o |

|o***+.o+.. |

+----[SHA256]-----+

---> b24db6e

Removing intermediate container 6a1245d1bdfb

Step 8/18 : RUN ssh-keygen -t rsa -f /etc/ssh/ssh_host_rsa_key

---> Running in 8ea4606856cb

Enter passphrase (empty for no passphrase): Enter same passphrase again:

Generating public/private rsa key pair.

Your identification has been saved in /etc/ssh/ssh_host_rsa_key.

Your public key has been saved in /etc/ssh/ssh_host_rsa_key.pub.

The key fingerprint is:

SHA256:+h0+rL3iFPvqQPUDR88Q2fLSF6DeeYMVhju2LlpeavU root@8ea4606856cb

The key's randomart image is:

+---[RSA 2048]----+

| ++.oo |

| .o=o... |

| o o+o... |

|. =..*+. |

|. S +o++o |

|.. o .o.. |

| o o.oo.. |

| +.B=+. E |

| oB*O+ |

+----[SHA256]-----+

---> 55445d0c

Removing intermediate container 8ea4606856cb

Step 9/18 : RUN ssh-keygen -t ed25519 -f /etc/ssh/ssh_host_ed25519_key

---> Running in 39eed22abf

Enter passphrase (empty for no passphrase): Enter same passphrase again:

Generating public/private ed25519 key pair.

Your identification has been saved in /etc/ssh/ssh_host_ed25519_key.

Your public key has been saved in /etc/ssh/ssh_host_ed25519_key.pub.

The key fingerprint is:

SHA256:1hoUbv9ijxNxGD9/5UKF9ZRmiKAKFdaTiVmJxtRa5Yo root@39eed22abf

The key's randomart image is:

+--[ED25519 256]--+

| o=O.*o.. .o+|

| o* Xo... ..=o|

| .. o.=. + o..|

| ..oo.oo +. .|

| E .S oo + ..|

|. o.. o o|

|. o.. o |

| ..+ |

| ... |

+----[SHA256]-----+

---> 0420cc43c

Removing intermediate container 39eed22abf

Step 10/18 : RUN ssh-keygen -t ecdsa -f /etc/ssh/ssh_host_ecdsa_key

---> Running in 4be16bfb5d8e

Generating public/private ecdsa key pair.

Your identification has been saved in /etc/ssh/ssh_host_ecdsa_key.

Your public key has been saved in /etc/ssh/ssh_host_ecdsa_key.pub.

The key fingerprint is:

SHA256:uHlkvN02x1vygKS4daGjG6dcayFlmAs8noRNT+9OO9g root@4be16bfb5d8e

The key's randomart image is:

+---[ECDSA 256]---+

| |

|.. |

| = o + |

|. *o+ + |

| o.+S= o |

| o=o++= + |

| o =*Oo* = .|

| o.OE= o * |

| *o... .|

+----[SHA256]-----+

Enter passphrase (empty for no passphrase): Enter same passphrase again: -

--> ba1d3f47ce

Removing intermediate container 4be16bfb5d8e

Step 11/18 : RUN mkdir -p /var/run/sshd

---> Running in d20a1c9fd

---> b5e03f695d8e

Removing intermediate container d20a1c9fd

Step 12/18 : RUN mkdir -p /home/admin/.ssh

---> Running in 788f5412410b

---> 926951966c

Removing intermediate container 788f5412410b

Step 13/18 : RUN sed -ri 's/#ServerName http://www.example.com:80/ServerName

http://www.cloud.com/g' /etc/httpd/conf/httpd.conf

---> Running in 661854eafd

---> 0d8eeedbef

Removing intermediate container 661854eafd

Step 14/18 : ADD authorized_keys /home/admin/.ssh/authorized_keys

---> 15fdaddc6e4f

Step 15/18 : ADD run.sh /run.sh

---> fab

Step 16/18 : RUN chmod 775 /run.sh

---> Running in 899f95190e

---> d1dc1c46c4db

Removing intermediate container 899f95190e

Step 17/18 : EXPOSE 22 80

---> Running in de1908ab2c

---> 064acf034a

Removing intermediate container de1908ab2c

Step 18/18 : CMD /run.sh

---> Running in b1342eaa073e

---> 02052c157a

Removing intermediate container b1342eaa073e

Successfully built 02052c157a

Successfully tagged centos:httpv

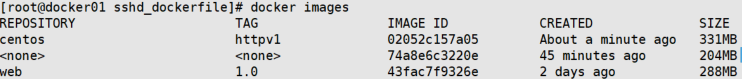

可以查看到生成的镜像文件:

启动容器,并做映射端口

使用admin用户登录

访问容器的网站服务:

- 原文作者:老鱼干🦈

- 原文链接://www.tinyfish.top:80/post/Docker%E5%AE%B9%E5%99%A8%E6%8A%80%E6%9C%AF/4.%E4%BD%BF%E7%94%A8Dockerfile%E6%9E%84%E5%BB%BA%E9%95%9C%E5%83%8F/

- 版权声明:本作品采用知识共享署名-非商业性使用-禁止演绎 4.0 国际许可协议. 进行许可,非商业转载请注明出处(作者,原文链接),商业转载请联系作者获得授权。